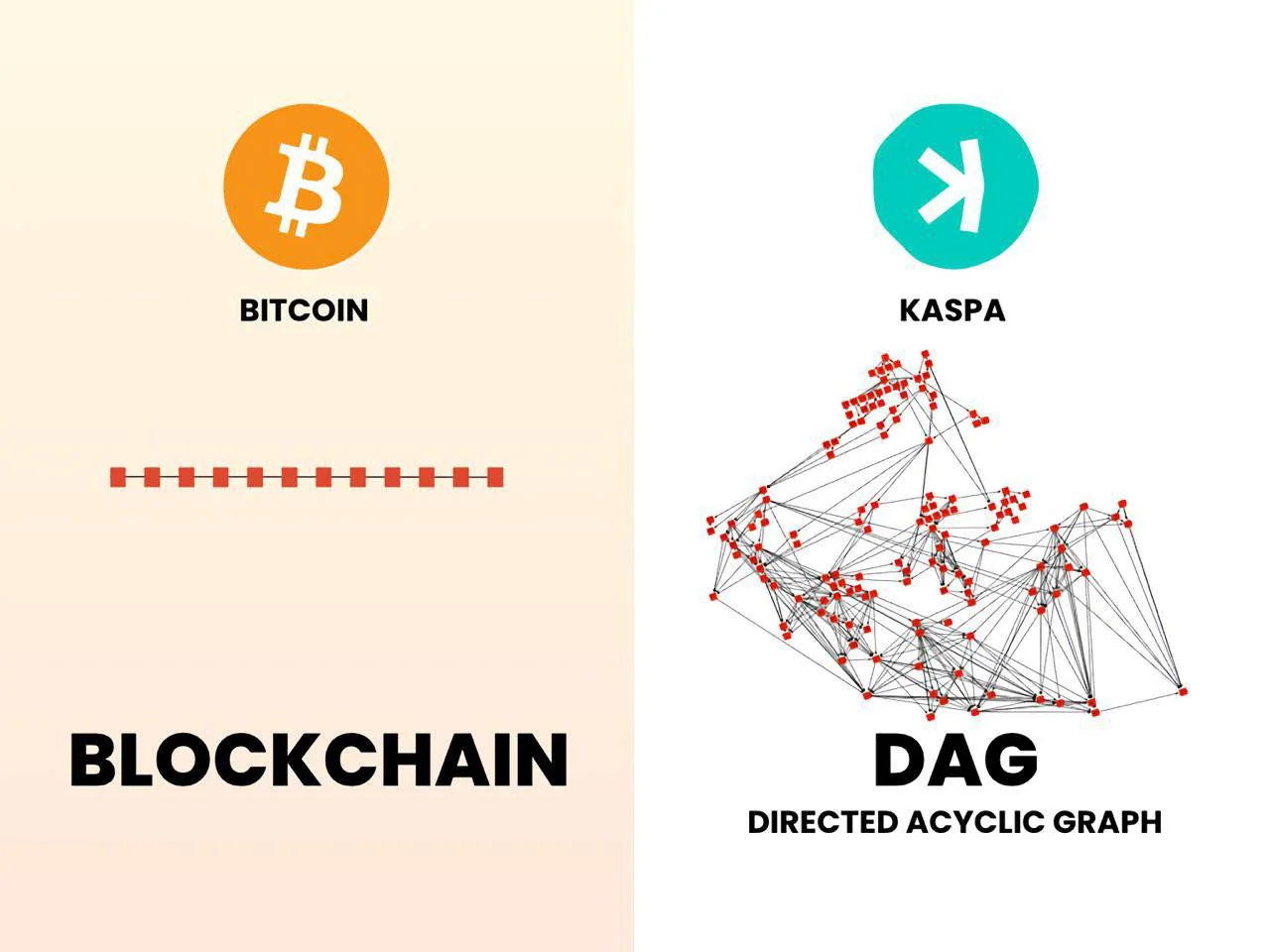

Dieser Beitrag soll eine umfassende Untersuchung von Kaspa liefern, einer Proof-of-Work-Kryptowährung, die auf einem Block-Directed-Acyclic-Graph-Konsensmechanismus namens GHOSTDAG basiert, und ihre Kompatibilität mit Satoshi Nakamotos bahnbrechender Vision eines «Peer-to-Peer Electronic Cash System» bewerten, wie es im Bitcoin-Whitepaper von 2008 detailliert beschrieben ist.

Die Struktur von Bitcoin legte großen Wert auf Sicherheit und Dezentralisierung, was häufig zu Kompromissen bei der Skalierbarkeit führte. Dies hatte ein begrenztes Transaktionsvolumen, erhebliche Transaktionsgebühren und konzentrierte Mining-Aktivitäten zur Folge, wodurch sich der Zweck von Bitcoin von alltäglichen Transaktionen hin zu einer vorrangigen Wertspeicherfunktion verlagerte.

Die Struktur von Bitcoin legte großen Wert auf Sicherheit und Dezentralisierung, was häufig zu Kompromissen bei der Skalierbarkeit führte. Dies hatte ein begrenztes Transaktionsvolumen, erhebliche Transaktionsgebühren und konzentrierte Mining-Aktivitäten zur Folge, wodurch sich der Zweck von Bitcoin von alltäglichen Transaktionen hin zu einer vorrangigen Wertspeicherfunktion verlagerte.

Im Gegensatz dazu positioniert sich Kaspa als direkte Antwort auf diese Herausforderungen und geht aus wissenschaftlichen Bestrebungen wie den GHOST- und PHANTOM-Protokollen hervor, die die Notwendigkeit einer starren linearen Kette in Frage stellen, indem sie die gleichzeitige Blockproduktion ermöglichen und zugleich eine sichere und geordnete Transaktionsverarbeitung gewährleisten. Durch die Integration von Vergleichen wichtiger Leistungskennzahlen zeigen wir die überlegene Skalierbarkeit, die schnellen Bestätigungen und die minimalen Gebühren von Kaspa auf und verdeutlichen, dass diese Eigenschaften die Ideale von Satoshi Nakamoto von erschwinglichen, sofortigen Zahlungen authentischer verkörpern als Bitcoin. Letztendlich stellt Kaspa eine echte Weiterentwicklung des Nakamoto-Konsenses dar, der die Skalierbarkeitsprobleme von Bitcoin überwindet, ohne dessen zentrale Proof-of-Work-Sicherheitsgrundlagen aufzugeben.

Das Aufkommen von Bitcoin bedeutete einen transformativen Wendepunkt im Bereich der digitalen Wirtschaft und läutete ein Modell ein, das darauf abzielt, Finanzgeschäfte durch fortschrittliche technologische Mittel zu dezentralisieren. Am 31. Oktober 2008 veröffentlichte der anonyme Innovator Satoshi Nakamoto in einem auf Kryptografie spezialisierten Online-Forum ein knappes, neunseitiges Manuskript mit dem Titel „Bitcoin: A Peer-to-Peer Electronic Cash System” (Bitcoin: Ein elektronisches Peer-to-Peer Zahlungssystem). Dieses Papier skizzierte einen Rahmen für eine dezentrale digitale Währung, die es Nutzern ermöglichte, Zahlungen direkt untereinander durchzuführen und so die Einschränkungen und Kontrollen traditioneller Finanzsysteme zu umgehen. Im Kern war es Nakamotos Ziel, wirtschaftliche Interaktionen von zentraler Kontrolle zu befreien und Vertrauen durch mathematische Validierungen statt durch institutionelle Mittelsmänner zu schaffen.

Nakamotos Entwurf basiert auf einer Reihe miteinander verflochtener Prinzipien, die wir zusammenfassend als Nakamoto-Standard bezeichnen. An erster Stelle steht die Dezentralisierung, die durch ein globales Netzwerk von Knotenpunkten erreicht wird, die gemeinsam das System aufrechterhalten und sicherstellen, dass kein einzelnes Unternehmen, keine Regierungsbehörde und keine Infrastruktur einen dominierenden Einfluss ausüben oder eine kritische Schwachstelle einführen kann. Diese Anordnung fördert die Vertrauenswürdigkeit, da die Zuverlässigkeit des Netzwerks durch kryptografische Techniken gewährleistet wird, darunter digitale Signaturen mit elliptischen Kurven zur Verifizierung von Transaktionen und sichere Hash-Funktionen zur Aufrechterhaltung der Datenintegrität. Dadurch werden Zwischenhändler überflüssig, deren Interessen möglicherweise nicht mit denen der Nutzer übereinstimmen.

Eine der größten Hürden, die Nakamoto überwinden musste, war das Problem der doppelten Ausgabe, bei dem digitale Vermögenswerte kopiert und mehrmals ausgegeben werden konnten. Dies wird durch einen verteilten Zeitstempelansatz gelöst: Transaktionen werden in Blöcken gruppiert, die jeweils eine Merkle-Baumwurzel für eine effiziente Authentifizierung und einen kryptografischen Hash enthalten, der mit dem vorherigen Block verknüpft ist. So entsteht eine ununterbrochene Sequenz, deren nachträgliche Änderung aufgrund der Notwendigkeit, alle folgenden Hashes neu zu berechnen, enorme Rechenleistung erfordert.

Der Konsens innerhalb dieses verteilten Ledgers wird durch einen Proof-of-Work erreicht, bei dem die Knoten um die Lösung eines kryptografischen Rätsels wetteifern – sie modifizieren einen Nonce (eine einmalige kryptografische Zahl), bis der Hash des Blocks ein Schwierigkeitskriterium erfüllt. Das Netzwerk richtet sich nach der längsten oder schwersten Kette, gemessen an der insgesamt investierten Rechenleistung. Nakamoto hat mathematisch bewiesen, dass, solange ehrliche Akteure über 50 % der gesamten Rechenkapazität verfügen, die Wahrscheinlichkeit, dass eine böswillige Instanz die Kette übertrifft, mit jedem hinzugefügten Block exponentiell abnimmt, wodurch sichergestellt ist, dass die ehrliche Mehrheit die Geschichte des Ledgers bestimmt.

Wirtschaftliche Motive stärken dieses Sicherheitsframework: Miner erhalten neu geschaffene Coins – deren Anzahl sich alle 210.000 Blöcke halbiert, um die Gesamtmenge auf 21 Millionen zu begrenzen – und Transaktionsgebühren, wodurch die Einhaltung der Protokollrichtlinien lohnender ist als Versuche, diese zu unterlaufen, wie z. B. das Verbergen von Blöcken oder das Verfolgen von Doppelausgaben.

Über diese technischen Grundlagen hinaus hob Nakamoto praktische Eigenschaften hervor, die für eine breite Akzeptanz unerlässlich sind: geringe Gebühren zur Unterstützung von Mikrozahlungen, die Unveränderbarkeit bestätigter Transaktionen zur Verhinderung von Rückbuchungen und offener Zugang, der es jedem Einzelnen ermöglicht, dem Netzwerk frei beizutreten oder es zu verlassen. Bei ihrer Rückkehr aktualisieren sich die Knoten, indem sie die Kette mit den meisten Proof-of-Work als endgültige Darstellung der verpassten Ereignisse übernehmen.

Diese Doktrinen sind zwar revolutionär, enthalten jedoch eine inhärente Spannung, die als Blockchain-Trilemma bezeichnet wird und darauf hindeutet, dass die gleichzeitige Verbesserung von Sicherheit, Dezentralisierung und Skalierbarkeit in dezentralen Strukturen eine außerordentliche Herausforderung darstellt. Bei der ursprünglichen Konzeption von Bitcoin wurde beschlossen, Sicherheit und Dezentralisierung Vorrang einzuräumen und absichtliche Beschränkungen für Blockzeiten und -größen durchzusetzen, um eine breite Beteiligung und Widerstandsfähigkeit gegen Angriffe zu fördern. Diese taktische Entscheidung katapultierte Bitcoin zu einer herausragenden Stellung als robuster, zensurresistenter Wertspeicher, der häufig mit „digitalem Gold“ verglichen wird. Gleichzeitig führte dies jedoch zu Einschränkungen, die seine Effektivität als Werkzeug für Routinetransaktionen beeinträchtigen, bei denen Geschwindigkeit, niedrige Kosten und hohe Kapazität entscheidend sind.

Im Gegensatz zu den Kompromissen von Bitcoin tritt Kaspa als Kryptowährung auf, die den Nakamoto-Standard würdigen und erweitern will, indem sie das Trilemma direkt angeht. Kaspa basiert auf einer blockorientierten azyklischen Graphstruktur und ermöglicht die gleichzeitige Erstellung und Einbindung mehrerer Blöcke, wodurch die Skalierbarkeit drastisch erhöht wird, ohne die von Bitcoin eingeführte Dezentralisierung oder Sicherheit zu beeinträchtigen. Vergleiche zeigen von Anfang an das Potenzial von Kaspa: Während Bitcoin nur eine Handvoll Transaktionen pro Sekunde verarbeitet, erreicht Kaspa Tausende und bietet nahezu sofortige Bestätigungen, die dem von Nakamoto beschriebenen «Cash System» näher kommen. Für diejenigen, die mit Kryptografie und verteilten Rechnern vertraut sind, hängt die Sicherheit von Bitcoin von der probabilistischen Finalität ab, wobei die Umkehrwahrscheinlichkeit ungefähr (q / p)^d für die Tiefe d, den Angreiferanteil q und den ehrlichen Anteil p (q < 0,5) beträgt. Kaspa behält diese exponentielle Sicherheitsvorkehrung bei, wendet sie jedoch auf eine breitere, parallele Struktur an, wodurch die Arbeit effizienter aggregiert wird. In den folgenden Abschnitten werden die Abweichungen von Bitcoins Vision vom Zahlungsmittel in der realen Welt untersucht. Es wird erläutert, wie die Innovationen von Kaspa die ursprüngliche Absicht von Satoshi Nakamoto besser erfüllen. Dabei werden direkte Vergleiche herangezogen, um die Fortschritte hervorzuheben.

Der Aufstieg von Bitcoin von einem Nischenkonzept zu einem Phänomen mit einem Wert von mehreren Billionen Dollar unterstreicht die Stärke seines Kerndesigns. Die architektonischen Entscheidungen, die seine frühe Funktionsfähigkeit und Robustheit sicherten, haben sich jedoch im Laufe der Zeit als erhebliche Hindernisse erwiesen und Bitcoin von einem vielseitigen Tauschmittel für den täglichen Gebrauch zu einer Nischenrolle bei hochwertigen Zahlungen geführt. In diesem Abschnitt werden diese Einschränkungen detailliert beschrieben und gezeigt, wie sich anfängliche Kompromisse zu umfassenderen Problemen ausgeweitet haben, die von Nakamotos Ziel eines elektronischen Zahlungsmittels abweichen, und sie werden den Ansätzen von Kaspa gegenübergestellt, die diese Vision bewahren und verbessern.

2.1 Begrenztes Transaktionsvolumen und lange Verzögerungen

Im Zentrum der Skalierungsprobleme von Bitcoin steht sein bewusst gewähltes Tempo. Das Protokoll strebt einen durchschnittlichen Blockintervall von 10 Minuten an, der alle 2016 Blöcke durch eine Schwierigkeitsanpassung auf Basis der aktuellen Rechenleistung dynamisch angepasst wird, um diesen Rhythmus aufrechtzuerhalten. Nach dem Segregated Witness-Update von 2017, mit dem Signaturdaten getrennt wurden, um den Speicherplatz besser zu nutzen, liegt das effektive Blockgewicht bei 4 Millionen Einheiten, was in Standardszenarien etwa 4 Megabyte entspricht. Diese Einstellungen begrenzen den das Transaktionsvolumen insgesamt auf etwa 3 bis 7 Transaktionen pro Sekunde, je nach Komplexität der Transaktionen – einfache Pay-to-Public-Key-Hash-Formate sind dichter gepackt als aufwendige Multisignatur-Formate.

Diese begrenzte Kapazität führt direkt zu längeren Bestätigungszeiten. In der Regel warten Nutzer und Anbieter sechs Bestätigungen ab, bevor sie eine Transaktion als endgültig abgeschlossen betrachten, was unter normalen Bedingungen etwa einer Stunde entspricht. Dieser Zeitrahmen eignet sich zwar für größere Abrechnungen oder Vermögensübertragungen, bei denen Sicherheit im Vordergrund steht, steht jedoch im Widerspruch zu Anwendungen, die eine nahezu Echtzeit-Abwicklung erfordern, wie beispielsweise Einkäufe im Laden oder Online-Shopping. Nakamoto hat dieses schrittweise Tempo bewusst gewählt, um die weltweite Verbreitung in einer dezentralen Struktur zu unterstützen, in der Knoten mit unterschiedlichen Bandbreiten und Verzögerungen arbeiten, sodass sich Blöcke weit verbreiten können, bevor der nächste generiert wird, wodurch das Auftreten von Orphans (verwaiste Blöcke, die zwar gültig, aber nicht Teil der Hauptkette sind) reduziert und die Zuverlässigkeit des Konsenses aufrechterhalten wird.

Für ein Tool, das ein elektronisches Zahlungsmittel sein will, stellt diese Struktur jedoch ein großes Hindernis dar. Alltägliche Szenarien wie der Einkauf von Lebensmitteln oder die Bezahlung digitaler Inhalte mit kleinen Beträgen erfordern eine Abwicklung innerhalb von Sekundenbruchteilen bis Minuten, eine Fähigkeit, die Bitcoin fehlt, ohne die Sicherheit zu gefährden, wie z. B. höhere Fork-Risiken durch kürzere Intervalle.

Im Vergleich dazu überdenkt Kaspa diese Struktur mit seinem BlockDAG-Modell grundlegend, bei dem durchschnittlich zehn Blöcke pro Sekunde erzeugt werden und ein Transaktionsvolumen von mehreren Tausend pro Sekunde erreicht wird. Dies stellt nicht nur die Kapazität von Bitcoin in den Schatten, sondern liefert auch Bestätigungen in etwa 10 Sekunden, wodurch Kaspa für die von Nakamoto vorgesehenen Instant-Cash-Erlebnisse weitaus besser geeignet ist. Während das langsame Tempo von Bitcoin eine hohe Sicherheit für die Wertspeicherung gewährleistet, bietet die Parallelität von Kaspa einen gleichwertigen Schutz durch die kumulierte Arbeit über mehrere Pfade, sodass globale Einzelhandelsvolumina ohne die bei Bitcoin auftretenden Verzögerungen verarbeitet werden können.

2.2 Hohe Gebühren aufgrund begrenzter Blockspeicherplätze

Die Beschränkung des Transaktionsvolumens hat einen sekundären, aber bedeutenden wirtschaftlichen Effekt: den Aufstieg eines wettbewerbsorientierten Gebührenumfelds, das durch Knappheit angeheizt wird. Wenn die Nachfrage nach Transaktionen die begrenzte Kapazität des Netzwerks übersteigt – vor SegWit etwa 1 Megabyte traditioneller Daten pro Block, seitdem leicht erweitert –, stapeln sich unbestätigte Transaktionen im Mempool, einem gemeinsamen Speicherbereich, der auf ihre Aufnahme wartet. Miner, die logischerweise auf Gewinn aus sind, wählen Transaktionen mit der höchsten Gebühr pro virtuellem Byte, um ihre Einnahmen aus Blocksubventionen und gesammelten Gebühren zu steigern.

Dieser Mechanismus löst in Stoßzeiten einen Wettbewerbswettlauf aus, der Blockspace zu einem knappen Gut macht. Beobachtungen aus früheren Marktbooms verdeutlichen die Auswirkungen: In den Haussephasen von 2017 und 2021 stieg die Überlastung des Netzwerks dramatisch an und die mittleren Transaktionsgebühren stiegen auf über 50 US-Dollar, wobei einige Nutzer Hunderte für eine schnelle Bearbeitung zahlten. Solche Erhöhungen machen Überweisungen mit geringem Wert unpraktisch. Stellen Sie sich vor, Sie senden 5 US-Dollar und müssen 50 US-Dollar Gebühren zahlen – eine Situation, die die Praktikabilität von Mikrozahlungen zunichte macht, die Nakamoto als entscheidend für elektronisches Zahlungsmittel hervorhob.

Infolgedessen hat sich die Gebührendynamik von Bitcoin verschoben, sodass nun Transaktionen mit hohem Wert priorisiert werden. Damit hat sich Bitcoin als Premium-Zahlungsmittel etabliert, ähnlich wie grenzüberschreitende Banküberweisungen oder High-End-Auktionen, und nicht als zugängliches Instrument für den weltweiten Handel. Diese Entwicklung verstößt nicht nur gegen das Prinzip der niedrigen Kosten, sondern erhöht auch die Eintrittsbarrieren, insbesondere in Schwellenländern, wo kleine Beträge üblich sind.

Kaspa hingegen umgeht dies durch seine hohe Blockrate und seine inklusive DAG-Struktur, die reichlich Platz bietet, um die Gebühren konstant niedrig zu halten, oft sogar unter einem Cent, selbst in Spitzenzeiten. Im Gegensatz zum auktionsbasierten Modell von Bitcoin, das kleine Nutzer aus dem Markt drängt, gewährleistet das Design von Kaspa, dass Mikrozahlungen rentabel bleiben, was Nakamotos Ziel von erschwinglichen Transaktionen für alle direkt unterstützt. Dieser Vergleich unterstreicht den Vorteil von Kaspa: Während die Knappheit von Bitcoin Ausgrenzung begünstigt, fördert die Fülle von Kaspa die Inklusion und verwirklicht so besser das demokratische System eines Zahlungsmittels.

2.3 Zentralisierung der Mining-Power

Nakamotos Dokument ging implizit von einer gerechten Verteilung der Rechenleistung aus, die sich in „eine CPU, eine Stimme” niederschlägt, wobei Konsens durch breite, autonome Beteiligung entsteht. In der Praxis hat die Proof-of-Work-Dynamik die Industrialisierung des Mining beschleunigt. Solo-Mining ähnelt einer Lotterie unter einer Poisson-Verteilung: Die Wahrscheinlichkeit, einen Block zu finden, steigt mit dem Anteil der Hash-Power, aber bei einem netzwerkweiten Durchschnitt von 10 Minuten müssen Einzelminer – selbst mit modernsten anwendungsspezifischen integrierten Schaltkreisen – mit langen Zeiträumen ohne Belohnungen rechnen, die möglicherweise Monate dauern können.

Um diese Schwankungen zu verringern und die Einnahmen zu stabilisieren, schließen sich Miner zu Pools zusammen, bündeln ihre Leistung und verteilen die Belohnungen proportional. Dies öffnet zwar kleineren Akteuren die Türen, führt aber unbeabsichtigt zu einer Zentralisierung der Blockgenerierung. Mitte 2025 dominiert eine kleine Gruppe von Pools: Unbekannte Parteien halten über die Hälfte der Hashpower, wobei führende Pools wie ViaBTC und AntPool jeweils rund 15 % und F2Pool fast 10 % halten. Diese Zentralisierung gibt wenigen Akteuren übermäßigen Einfluss, schwächt Nakamotos Erwartung von nicht kooperierenden, ehrlichen Knoten und erhöht die Anfälligkeit für gemeinsame Aktionen wie das Blockieren von Transaktionen oder 51 %-Angriffe durch Allianzen oder Druck von außen.

Für technisch versierte Leser sei angemerkt, dass die Verbreitung von Pools die Gefahr von egoistischem Mining erhöht, bei dem ein Pool mit mehr als 25 % der Hashpower Blöcke gewinnbringend vor Konkurrenten verstecken kann, wie in spieltheoretischen Studien untersucht wurde. Diese Zentralisierung untergräbt die Dezentralisierung, eine wichtige Säule von Nakamoto, und verstärkt die allgemeine Anfälligkeit.

Kaspa begegnet dem, indem es die Blockproduktion auf etwa zehn pro Sekunde beschleunigt, wodurch die Varianz drastisch reduziert wird und Solo-Mining für kleinere Setups ohne Pools rentabel wird. Im Vergleich zur Pool-Abhängigkeit von Bitcoin, die die Macht konzentriert, demokratisiert das schnelle Tempo von Kaspa die Teilnahme, entspricht eher dem Ideal „eine CPU, eine Stimme” und verringert das Risiko von Absprachen. Dieser strukturelle Unterschied unterstreicht den Vorteil von Kaspa bei der Wahrung der Dezentralisierung, während Bitcoin in Richtung Oligarchie abdriftet.

2.4 Vor- und Nachteile des Lightning-Netzwerks

Um die Mängel der Basisebene zu beheben, führte die Bitcoin-Community das Lightning-Netzwerk als Erweiterung der zweiten Ebene ein. Lightning richtet zweiseitige Zahlungskanäle außerhalb der Blockchain ein, die unbegrenzte sofortige und kostengünstige Transaktionen zwischen den Parteien ermöglichen, den Status kryptografisch aktualisieren und die Netto-Salden erst bei Abschluss in der Blockchain finalisieren. Hashed Timelock Contracts unterstützen Multi-Hop-Routing und ermöglichen Zahlungen über verknüpfte Kanäle.

Trotz seiner Raffinesse bringt Lightning Komplexitäten mit sich, die von der Einfachheit und Vertrauenswürdigkeit von Bitcoin abweichen. Die Liquiditätsüberwachung ist ein Haupthindernis: Nutzer weisen den Kanälen Gelder zu und halten die eingehenden und ausgehenden Salden ausgeglichen; Ungleichgewichte erfordern teure Anpassungen, die ständige Aufmerksamkeit und Fähigkeiten erfordern, die über die Fähigkeiten durchschnittlicher Nutzer hinausgehen.

Die Offline-Sicherheit ist ein weiterer Kompromiss: Um Betrug zu verhindern – bei dem ein Partner einen alten Status übermittelt –, benötigen die Nutzer eine permanente Überwachung oder die Delegation an eine Kontrollinstanz, also Hilfsmittel von Dritten, die Strafen verhängen, aber Vertrauenselemente wiederbeleben, die dem vertrauenslosen Ideal entgegenstehen.

Das Netzwerk-Layout verschlimmert die Situation noch: Das optimale Routing tendiert zu einem Hub-and-Spoke-Modell, bei dem finanzierte Knoten vieler Kanäle als Mittelsmänner fungieren.

Diese Zentralisierung bildet Engpässe, die anfällig für gezielte Angriffe, regulatorische Eingriffe oder Ausfälle sind und die institutionellen Engpässe widerspiegeln, die Bitcoin vermeiden wollte.

Darüber hinaus ist Lightning an die Basisebene gebunden: Die Einrichtung oder Schließung von Kanälen erfordert On-Chain-Transaktionen, die mit Bitcoin-Gebühren und Wartezeiten verbunden sind, was die Hürden für kleinere Anwendungen erhöht. Die Benutzerinteraktion leidet unter Routing-Fehlern, insbesondere bei größeren Beträgen, bei denen Pfadalgorithmen an Liquiditätsaufteilungen scheitern, was zu fehlgeschlagenen Überweisungen und Ärger führt. Sicherheitsbedenken bleiben bestehen, darunter auch gezielte Angriffe zum Sperren von Geldern.

Diese Mängel zeigen, dass Lightning zwar die Möglichkeiten erweitert, dies jedoch mit einer erhöhten Komplexität und einer teilweisen Rezentralisierung tut, ohne die Cash-Eigenschaften von Bitcoin vollständig zurückzugewinnen.

Kaspa verzichtet durch die Einbettung der Skalierbarkeit in sein Kernprotokoll auf solche darübergestülpten Layer und bietet die Geschwindigkeit sowie tiefe Kosten dem Basislayer, die Lightning anstrebt, aber aufgrund des zusätzlichen Overheads oft nicht erreicht. Im Vergleich dazu verkörpert die nahtlose Erfahrung von Kaspa – schnell, günstig, vertrauenswürdig – besser das unkomplizierte Peer-to-Peer-Zahlungsmittel, das Nakamoto beschrieben hat, ohne die vielschichtigen Komplikationen von Bitcoin.

Die Verknüpfung dieser Einschränkungen führt zu einem Dominoeffekt: Das bewusste Timing aus Sicherheitsgründen führt zu Platzmangel, was zu Gebühreninstabilität führt und Korrekturen wie Pools und Lightning erforderlich macht, die dann wiederum Zentralisierung und die Wiedereinführung von Vertrauen in diese begünstigen. Bitcoin fungiert daher hauptsächlich als „digitales Gold“ – ein Premium-Vermögenswert – und nicht als schnelles, inklusives Zahlungsmittel, wie es Nakamoto sich vorgestellt hatte. Diese Lücke definiert den Bereich von Kaspa, das an der Basis innovativ ist, um sich wieder an seine Ursprünge anzupassen, da Vergleiche seine Überlegenheit in Bezug auf Skalierbarkeit und Benutzerfreundlichkeit zeigen.

Kaspa ist kein isoliertes Phänomen, sondern das Ergebnis langjähriger akademischer Bemühungen, die Skalierungsbarrieren von Bitcoin zu überwinden. Der entscheidende Ansatz besteht darin, die Essenzialität der linearen Kette in Frage zu stellen und einen Graphen zu befürworten, der Parallelität ohne Konsensverlust ermöglicht. Dieser Abschnitt beschreibt den Übergang von der Bitcoin-Kette zu Kaspas BlockDAG und zeigt, wie Kaspa auf dem Bitcoin-Modell aufbaut und es übertrifft.

3.1 Akademische Grundlagen: GHOST, PHANTOM und GHOSTDAG

Der Weg begann 2013 mit dem GHOST-Protokoll der Forscher Yonatan Sompolinsky und Aviv Zohar, von denen ersterer später Kaspa mitbegründete. GHOST verändert die Wahl der Kette: Anstelle der Länge bevorzugt es den Zweig mit der größten Subtree-Arbeit, einschließlich der Beiträge von Orphans. Dies honoriert intuitiv alle ehrliche Arbeit, verringert Latenz-Orphans und ermöglicht schnellere Blöcke. GHOST bleibt jedoch an eine Single-Chain-Lösung gebunden, wobei das Transaktionsvolumen durch die Verbreitungszeiten begrenzt ist, da Blöcke vor dem Aufbau verteilt werden müssen.

Dies führte zu einem mutigeren Modell: PHANTOM, ebenfalls von demselben Duo (Sompolinsky und Zohar). PHANTOM erweitert die Blockchain zu einem blockgerichteten azyklischen Graphen, in dem neue Blöcke mit mehreren Eltern verknüpft sind, sodass parallele Funde in der Historie koexistieren können und nicht verworfen werden. Theoretisch löst dies das Dilemma zwischen Sicherheit und Skalierbarkeit: Miner arbeiten mit hoher Geschwindigkeit, begrenzt nur durch die Bandbreite, da die Graphverbindungen die Einheit sichern.

Der Konsens von PHANTOM hängt von einem maximalen k-Cluster ab – einem Teilgraphen aus eng verbundenen Blöcken –, aber dies ist NP-schwer und für große Graphen unpraktisch. GHOSTDAG löst dies mit gierigen Approximationen und bietet so effizient ähnliche Sicherheitsvorkehrungen. GHOSTDAG verwirklicht somit die Parallelität von PHANTOM, und Kaspa übernimmt dies und verbindet theoretische Skalierbarkeit mit praktischer Anwendbarkeit.

Im Vergleich zur strengen Kette von Bitcoin, die parallele Bemühungen verwirft, Arbeit verschwendet und die Geschwindigkeit begrenzt, umfasst GHOSTDAG von Kaspa alle Blöcke und steigert so von Anfang an die Effizienz und Kapazität.

3.2 Wie GHOSTDAG funktioniert

Das Geniale an GHOSTDAG ist, dass es eine Vielzahl von Blöcken zulässt und dennoch eine einheitliche Historie erreicht. Der Prozess:

GHOSTDAG verwandelt die DAG in eine virtuelle blaue Kette, die durch rote ergänzt wird. Alle ehrlichen Leistungen werden genutzt, sodass Kaspa schnelle Geschwindigkeiten ohne die Konsensverluste von Bitcoin durch Orphans ermöglicht.

Im Gegensatz zur seriellen Kette von Bitcoin, die Wettbewerb und Verschwendung erzwingt, kooperiert der inklusive Graph von Kaspa und sorgt so für eine höheres Transaktionsvolumen und mehr Fairness.

3.3 Sicherheit des parallelen Modells

Entscheidend ist, dass GHOSTDAG die Proof-of-Work-Schutzmechanismen von Nakamoto beibehält. Gegner benötigen >50 % Hashpower, um gefälschte DAGs akzeptieren zu lassen. Der schwerste blaue Pfad entspricht der längsten Kette von Bitcoin, dem Mehrheits-Ledger. Die blaue Tiefe d bietet exponentielle Sicherheit ~ (q / p)^d. Kaspa sammelt im Laufe der Zeit mehr Arbeit und ist möglicherweise stärker gegen Verzögerungen als lineare Systeme.

Im Vergleich zu Bitcoin schwächt die Parallelität von Kaspa die Sicherheit nicht, sondern erhöht sie, indem sie breitere ehrliche Beiträge einbezieht und die 51 %-Schwelle bei der Skalierung beibehält.

Ein Vergleich zwischen Kaspa und Bitcoin zeigt deutliche Unterschiede zugunsten von Kaspa in Bezug auf Skalierbarkeit und Benutzerfreundlichkeit, was Kaspa eher zu einem Zahlungsmittel macht als Bitcoin.

Kaspa löst das Trilemma durch parallele Skalierung und übertrifft Bitcoin in Bezug auf die Zahlungsmittelfunktion.

Kaspas BlockDAG ist eine präzise Gegenmaßnahme zur linearen Kettenbegrenzung, doch Präzision allein macht noch nicht unverwundbar. Jedes Protokoll, das eine Einzelreihenfolge gegen aggressive Parallelität eintauscht, erbt eine Reihe neuer Randfälle, wirtschaftlicher Anreize und politischer Angriffsflächen. Im Folgenden finden Sie eine umfassendere Prüfung der Kräfte, die GHOSTDAGs Versprechen beeinträchtigen könnten, zusammen mit den derzeit vorhandenen Designhebeln und den noch offenen Fragen.

5.1 Algorithmische Fragilität bei schwerer Netzwerkpartitionierung

GHOSTDAG geht davon aus, dass ehrliche Blöcke im Durchschnitt schnell genug verbreitet werden, damit ihre Antikonen innerhalb der tolerierten Breite k bleiben. Wenn ein regionaler Ausfall, eine Drosselung auf ISP-Ebene oder ein groß angelegter Eclipse-Angriff die Latenz weit über dieses Budget hinaus treibt, werden „verspätet“ eintreffende ehrliche Blöcke rot markiert und aus dem kanonischen blauen Rückgrat ausgeschlossen.

Folgen. Übermäßige Rötung verlängert die Bestätigungszeit, untergräbt das Vertrauen der Nutzer und schafft – wenn die Partitionen bestehen bleiben – einen fruchtbaren Boden für Reorganisationsversuche durch einen finanzstarken Gegner.

Aktuelle Abhilfemaßnahmen. Kaspa unterstützt bereits die manuelle Neuanpassung von k über ein Konsens-Upgrade; die Warteschlangenlogik von DAGKnight glättet den Aufholprozess bei der Wiederverbindung von Peers zusätzlich; die Forschung und Entwicklung an einem adaptiven k, bei dem die Knoten bei erkannter Überlastung über eine Erweiterung des DAG abstimmen, wird fortgesetzt.

5.2 Bandbreiten- und Speicherbedarf im Internetmaßstab

Eine Kadenz von einer Sekunde mit Tausenden von TPS ist nur erreichbar, wenn Edge-Knoten täglich Gigabytes übertragen können, ohne zu verstopfen. Auf globaler Ebene wird nicht die Hash-Leistung zum limitierenden Faktor, sondern die große Anzahl von privaten Verbindungen und mobilen Relays.

Konsequenzen. Wenn die Propagierung nicht Schritt halten kann, verlagert sich der praktische Knotenbetrieb auf Rechenzentrumsbetreiber, wodurch geografische und rechtliche Engpässe wieder entstehen, die mit dem varianzreduzierenden Design von Kaspa beseitigt werden sollen.

Aktuelle Abhilfemaßnahmen. Kompakte Blockweiterleitung, Header-First-Gossip und geplante löschcodierte Subblock-Propagierung senken die Leitungskosten pro Transaktion. On-Disk-Pruning-Modi ermöglichen es bereits heute, dass leichtgewichtige Knoten die DAG verifizieren können, ohne deren gesamte Historie zu archivieren.

5.3 ASIC-Zentralisierung und Hardware-Wettrüsten

Kaspa’s kHeavyHash wurde gerade deshalb ausgewählt, weil es sich für ASIC-Beschleunigung eignet; das Protokoll setzt auf Hardware-Effizienz, anstatt einen aussichtslosen Kampf gegen „ASIC-Resistenz” zu führen. Dieser Realismus könnte jedoch weiterhin dazu führen, dass die Mining-Power bei kapitalstarken Betreibern konzentriert wird.

Konsequenzen. Die Hashrate-Konzentration lässt Kartell-Szenarien wieder aufleben – egoistisches Mining, Gebührenzensur, Protokoll-Vetorecht –, die aus der Pool-Ära von Bitcoin bekannt sind.

Aktuelle Abhilfemaßnahmen. Der Fair Launch (kein Premine, keine privilegierte Hardware) verschaffte Hobby-Miner einen mehrjährigen Vorsprung, um Coins zu sammeln und kleinere Farmen aufzubauen. Die schnelle Blockkadenz dämpft die Belohnungsvarianz, verringert den psychologischen Bonus der Pool-Teilnahme und hält Solo-Mining wirtschaftlich rational.

5.4 Regulatorische Beschränkungen des Energieverbrauchs von Proof-of-Work

Umweltpolitik wird zunehmend als Ersatzwaffe gegen genehmigungsfreie Netzwerke eingesetzt. Jurisdiktionen könnten PoW-Strom besteuern, Anteile erneuerbarer Energien vorschreiben oder Mining mit hoher Dichte gänzlich verbieten.

Folgen. Eine Flucht der Hashrate kann die Sicherheit balkanisieren, die geografische Vielfalt verringern und das Netzwerk Mehrheitsangriffen aussetzen, die sich auf permissive Regionen konzentrieren.

Aktuelle Abhilfemaßnahmen. Die Energieeffizienz von Kaspa – jeder ehrliche Block wird gezählt und nicht verworfen – bedeutet, dass der Stromverbrauch pro bestätigter Transaktion wesentlich geringer ist als in linearen Ketten. Eine breite Basis mittelgroßer Miner in kohlenstoffarmen Netzen (Skandinavien, wasserreiche Südamerika, Standorte mit Fackelgas) verleiht dem Netzwerk bereits eine multijurisdiktionale Präsenz.

5.5 Sozioökonomische spieltheoretische Angriffe

Die Verteidigung von Kaspa ist hier weitgehend architektonischer Natur: Blockbelohnungen bleiben streng proportional zur aufgewendeten Energie, und der gierige Blue-Set-Algorithmus macht es zunehmend schwieriger, versteckte Verzweigungen wieder einzufügen. Dennoch befindet sich die empirische spieltheoretische Analyse von DAG-spezifischen Abweichungen noch in einem frühen Stadium.

5.6 Vergleichende Reifegradlücke gegenüber Bitcoin

Während Bitcoin fünfzehn Jahre Zeit hatte, um alle denkbaren Randfälle sowohl von Black- als auch von White-Hat-Gegnern untersuchen zu lassen, ist Kaspa noch jung. Einige Risiken sind einfach noch unentdeckt. Das Gegenargument lautet, dass jung nicht gleichbedeutend mit fragil ist: Das kurze Blockintervall des Protokolls, die inklusive Arbeitsabrechnung und die varianzreduzierende Ökonomie verhindern direkt die schädlichsten Zentralisierungsvektoren, die Bitcoin heute heimsuchen – nämlich oligopolistische Pools und Auktionen mit extrem hohen Gebühren.

Zusammenfassung der Risikosituation:

Die Gefahren für Kaspa beschränken sich auf die Fragilität der Netzwerkschicht (Bandbreite, Partitionierung), die wirtschaftliche Konzentration (ASIC/Pool-Dynamik) und politische Hemmfaktoren (Energiepolitik). Keine davon stellt einen fatalen Mangel dar; jede ist ein bewegliches Ziel für technische Verfeinerungen, Anreizoptimierungen und Community-Governance. Die Leitphilosophie bleibt unverändert: Die thermodynamische Sicherheit von Nakamoto bewahren, aber parallel dazu einsetzen, um das Trilemma zu neutralisieren.

Bitcoin hat die monetäre Renaissance ausgelöst, indem es bewiesen hat, dass Vertrauen durch thermodynamische Wahrheit ersetzt werden kann. Doch seine Architektur – lineare Blöcke, die in einem jahrzehntealten Rhythmus ablaufen – war auf Überleben optimiert, nicht auf Allgegenwart. Kaspa beantwortet die nächste Frage: Kann dasselbe Proof-of-Work-Prinzip auf die menschliche Zeit skaliert werden, ohne Zentralisierung oder Kompromisse bei der Finalität zu erfordern?

Die in diesem Artikel zusammengetragenen Beweise deuten darauf hin, dass die Antwort „Ja” lautet. Indem GHOSTDAG den Konsens als Grafik der kumulativen Arbeit statt als einzelne Datei mit Blöcken darstellt, wandelt es jeden ehrlichen Hash in Ledger-Sicherheit um. Orphans werden zu Bürgern. Latenz wird zum Hebel. Das Trilemma, das lange Zeit als eisernes Gesetz galt, zerfällt zu einer technischen Richtlinie, die über den k-Parameter angepasst werden kann, anstatt durch künstliche Knappheit erzwungen zu werden.

Die Transaktionsendgültigkeit entspricht den Erwartungen der Endkunden, Mikrozahlungen kehren in den Designraum zurück und Solo-Miner gewinnen wieder an Bedeutung. Die Angriffsfläche für politische Angriffe schrumpft, da sich die Macht auf eine breitere Basis von Hash-Produzenten verteilt und das Sicherheitsbudget des Netzwerks proportional zu aller aufgewendeten Energie wächst, nicht nur zu dem kleinen Teil, der das kanonische Rennen gewinnt.

All dies schmälert keineswegs Bitcoins Rolle als monetäre Reserveebene. Im Gegenteil – es verstärkt sie: Ein Reservewert, kombiniert mit einer Abwicklungsschicht, die dasselbe Proof-of-Work-Erbgut teilt, aber mit zeitgemäßer Geschwindigkeit arbeitet, ergibt einen komplementären Stapel: digitales Gold mit einer vertrauensfreien Kasse. Während Bitcoin den Wert mit geologischem Tempo absichert, lässt Kaspa ihn mit Internetschnelligkeit zirkulieren – und beide stärken dabei wechselseitig ihre Legitimität.

Risiken bleiben bestehen. Zensur auf ISP-Ebene, regulatorische Feindseligkeit gegenüber PoW mit hoher Bandbreite und der fortwährende Wettlauf um die Zentralisierung von ASICs erfordern Wachsamkeit. Aber die Architektur von Kaspa verlagert diese Kämpfe auf ein günstigeres Terrain: Dezentralisierung durch Design, Varianz durch Reduktion und Bandbreite als einzige harte Grenze – ein technisches Problem, kein wirtschaftlicher Engpass.

Zusammenfassend lässt sich sagen, dass Kaspa keine Abkehr vom Nakamoto-Konsens ist, sondern dessen logische Verallgemeinerung. Es behält das thermodynamische Grundgerüst des Proof-of-Work bei, bewahrt die spieltheoretische Strenge der Mehrheits-Hash-Autorität und erweitert das Modell zu einer parallelen, von Minern gesteuerten Topologie, die den globalen Handel unterstützen kann. Sollte sich das Netzwerk weiterhin entlang seiner aktuellen Entwicklung fortsetzen – adaptive k, DAGKnight-Optimierungen, Relay-Komprimierung –, ist die Schlussfolgerung unvermeidlich: Die Zukunft des genehmigungsfreien Werttransfers wird auf einem Graphen dargestellt werden, nicht auf einer Kette.

Folgen Sie dem Autor auf X, wo er unter dem Namen BaN𐤊ℚuOτE auftritt.

Tags:

LIBERALES INSTITUT

Scheideggstrasse 73

8038 Zürich, Schweiz

Tel.: +41 (0)44 364 16 66

institut@libinst.ch

INSTITUT LIBÉRAL

Boulevard de Grancy 19

1006 Lausanne, Suisse

Tel.: +41 (0)21 510 32 00

liberal@libinst.ch

ISTITUTO LIBERALE

Via Nassa 60

6900 Lugano, Svizzera

Tel.: +41 (0)91 210 27 90

liberale@libinst.ch

Rund einmal pro Monat Informationen über aktuelle Publikationen und Events erhalten.